浙江中文大學的研究人員發現了一個非常有趣的事情,即手機中的智慧助理(這裡指的是Siri 和Alexa)可以透過非常簡單的方式受到攻擊,而被攻擊裝置的所有者對此毫不知情。人類耳朵聽不到超音波引導的攻擊,但設備中的麥克風可以檢測到它們,事實證明,在許多情況下可以進行指揮。

它可能是 你有興趣

這種攻擊方法稱為“DolphinAttack”,其工作原理非常簡單。首先,需要將人類語音指令轉換為超音波頻率(頻帶20hz及更高),然後將這些指令傳送到目標裝置。成功的聲音傳輸所需要的只是一個連接到小型擴大機和超音波解碼器的手機揚聲器。由於受攻擊設備中的敏感麥克風,命令可以被識別,並且手機/平板電腦將它們視為其所有者的經典語音命令。

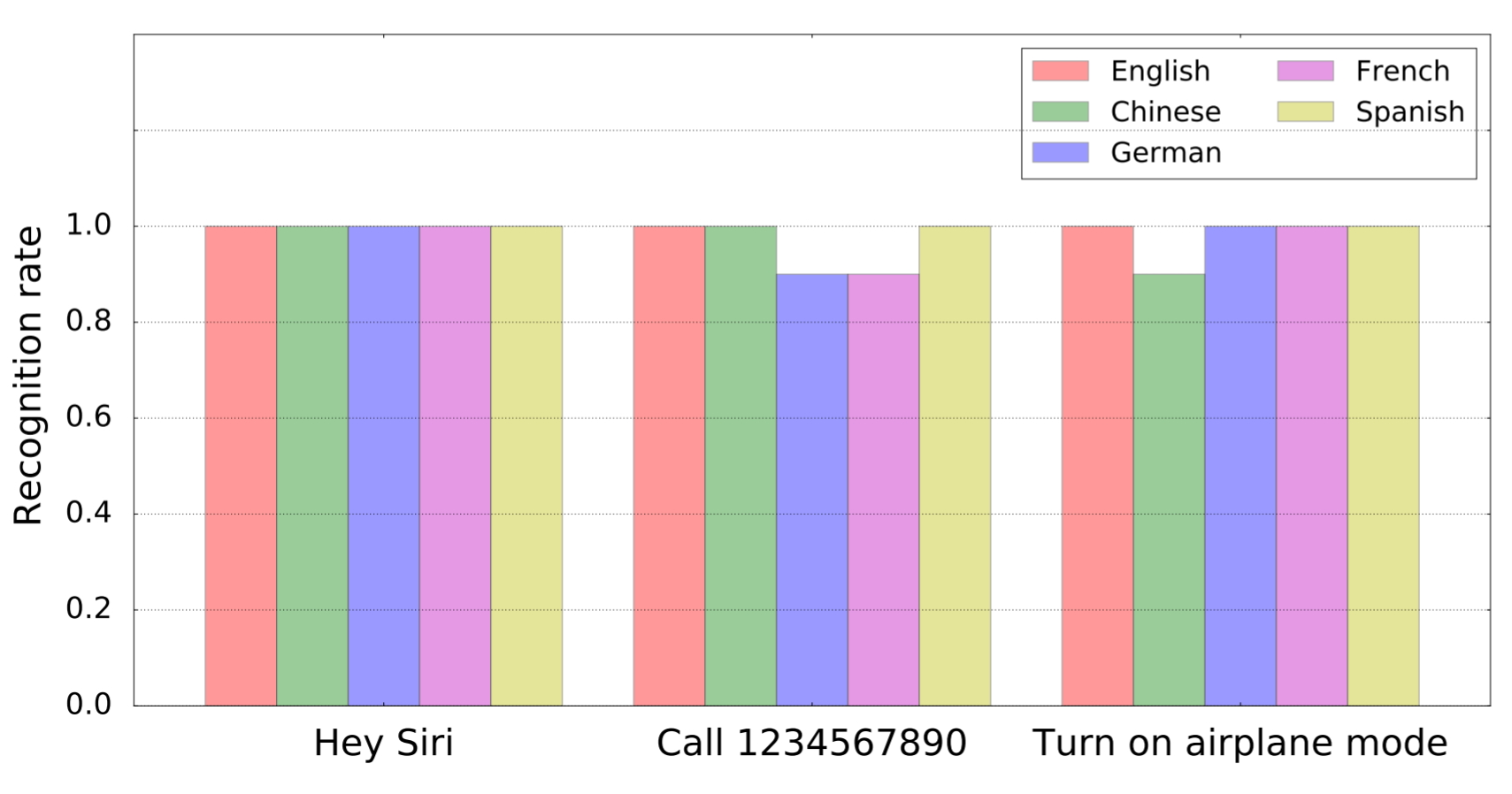

作為研究的一部分,事實證明,基本上市場上所有的女性助理都會對這種調整後的命令做出反應。無論是 Siri、Alexa、Google Assistant 或三星 S Voice。所測試的設備對測試結果沒有影響。因此,助理的反應是透過手機和平板電腦或電腦接收的。具體來說,測試了 iPhone、iPad、MacBook、Google Nexus 7、Amazon Echo 甚至奧迪 Q3。總共有 16 個設備和 7 個不同的系統。超聲波指令被所有人登記。也許更令人毛骨悚然的是,修改後的(人耳聽不見的)指令也被語音辨識功能辨識。

測試中使用了多種程式。從撥打號碼的簡單命令,到開啟指定頁面或變更特定設定。作為測試的一部分,甚至可以更改汽車導航的目的地。

關於這種破解設備的新方法的唯一積極消息是,它目前可以在大約一米半到兩米的距離內工作。防禦將會很困難,因為語音助理的開發人員不會希望限制被感知的命令的頻率,因為這可能會導致整個系統的功能變差。然而,未來必須找到一些解決方案。

來源: 癮科技

既然你正在翻譯這篇文章,你本來可以讓它更容易理解。從英文原版來看,它的運作原理就不那麼令人困惑了。防禦很簡單,只需忽略僅在超音波頻率上發出的命令即可。

是的,正如文章中所述,開發人員不會繼續忽略超音波頻率的命令,因為尚不完全清楚這將如何影響經典語音命令的最終品質和識別能力。

不,文章說要削減頻譜。我建議忽略輸入,它僅由頻譜的超音波部分組成。